白帽团队发现了火币长期隐藏的数据泄露“炸弹”。火币虽回应称未发生实际泄露,但背后的隐患真的就此消除了吗?接下来将为大家详细剖析此次事件。

事件初现

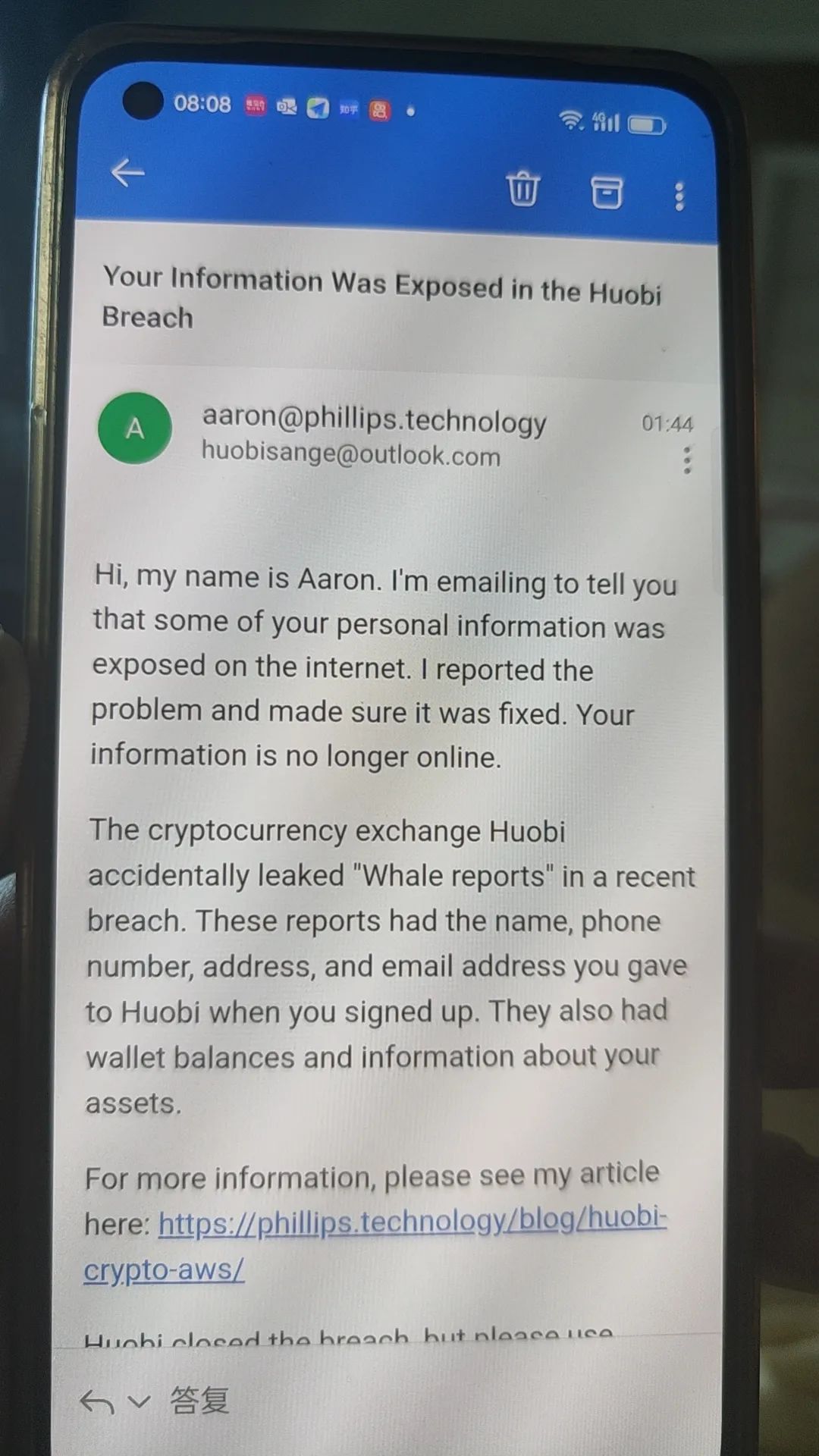

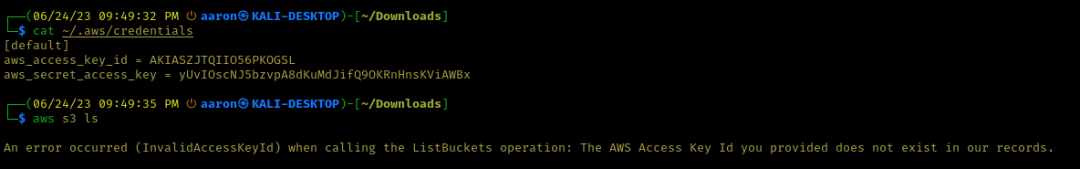

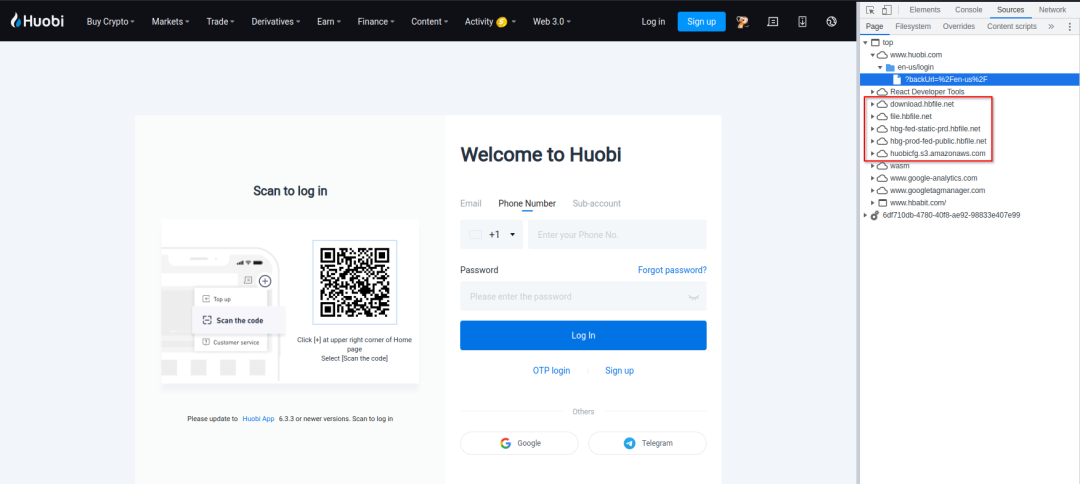

2023 年 6 月 21 日,白帽团队发现火币有数据泄露的状况。火币的安全团队立刻采取行动,在第一时间把相关文件的访问权限给关闭了。不过,这起事件的起因实际上是火币不小心把一组凭证给共享了,这样就给了所有 Amazon Web Services S3 存储桶写入的权限。正是因为该公司用这些存储桶来托管它的 CDN 和网站,所以才引发了问题。

这次共享看似较为简单,不过它却是数据安全方面的一个大隐患。黑客有能力通过这些凭证进入火币云存储,还能够对火币云存储上的内容随意进行修改。

潜在危害

火币的凭证发生了泄露现象。此情况致使用户数据以及内部文件被曝光。攻击者利用这一漏洞,能够实施历史上规模最大的加密货币盗窃行为,进而窃取用户的账户和资产。并且,火币的基础设施有可能被恶意利用,以传播恶意软件和感染移动设备。就像火币用于托管内容的 CDN 一样,攻击者可以对其进行操作和破坏。

如果火币未及时处理,那么在过去两年间,凡是登录过火币网站的用户,都可能遭遇账户丢失情况;凡是使用过火币应用程序的用户,也都可能遭遇账户丢失情况,并且这种损失难以估量。

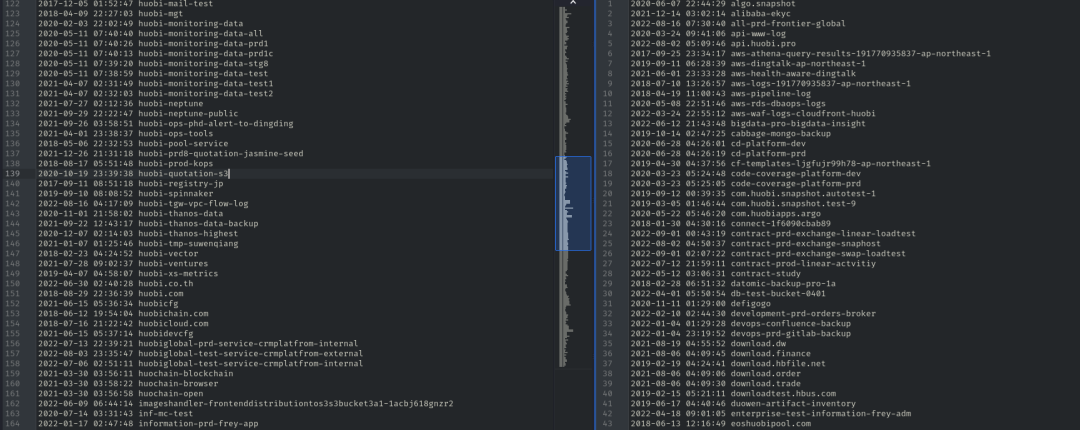

云存储漏洞

在云存储管理领域,像火币这般的大公司创建单一角色进行管理是较为常见的情况。但当多个团队共享一个角色时,就会给攻击者赋予大量的访问权限。在此次事件里,攻击者既能够阅读机密报告,又能够下载数据库备份,还能够对 CDN 和网站的内容随意进行修改。

这种权限若被滥用,就好像给黑客开启了一扇大门,使得他们能够在火币的云存储系统中肆意妄为。

写入权限风险

本次违规行为的可怕之处在于给予了火币 CDN 以及网站写入权限。公司平时投入大量资金进行测试,目的是避免黑帽黑客获得这种写入访问权。普通消费者难以察觉到受损的 CDN 和网站。

反恶意软件可能会允许部分恶意脚本运行。黑帽黑客凭借这一点,能够把代码或者恶意软件注入到网站里,进而轻松地接管火币的 CDN 以及网站。

后续情况

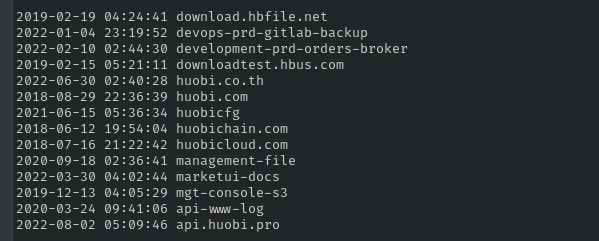

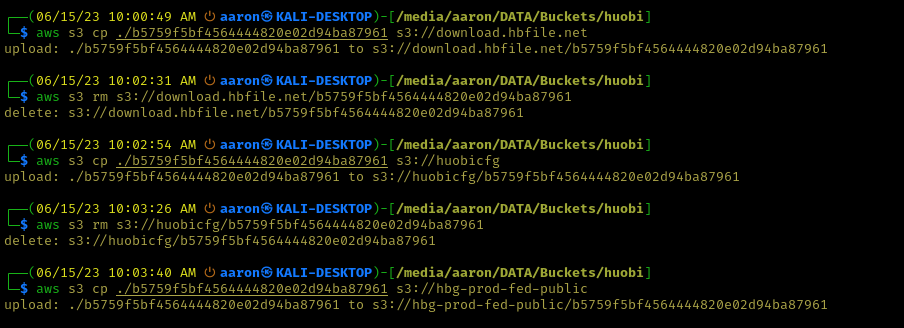

火币将泄露事件中所暴露的账户进行了删除,但是相关文件并未被删除。那些下载了凭证的人依然具备完全访问火币云存储桶的能力。并且已经有人员能够在火币的所有 S3 存储桶中进行文件的上传操作以及删除操作。

这意味着,即使漏洞已被修复,潜在的风险还是会存在。那些持有凭证的人,随时都有再次发起攻击的可能。

用户影响

火币明显有要与富裕用户“鲸鱼”建立关系的想法,不过这次数据泄露让包含用户信息的客户关系管理(CRM)报告被拿到了。不管是普通用户,还是富裕用户,都面临着账户和资产被偷盗的风险。

这样严重的问题,会让人对火币的数据安全保障能力产生质疑。那么,用户之后在使用火币服务时还能感到安心吗?

大家觉得火币在此次数据泄露事件发生之后,还能不能重新获取用户的信任?欢迎大家发表评论留言。要是觉得这篇文章有价值的话,可别忘记给它点赞以及进行分享!